Heutzutage laufen viele Geschäftsprozesse digital ab, weshalb der Gesetzgeber immer höhere Anforderungen an die IT-Sicherheit stellt. Als CMP-Anbieter bieten wir eine Software an, mit der gesetzliche Vorgaben umgesetzt und die Einhaltung dieser Anforderungen sichergestellt werden kann. Daher ist es uns umso wichtiger, dass auch im Bezug auf unsere eigene IT-Struktur, alle gesetzlichen Vorgaben nachweislich eingehalten werden. Aus diesem Grund, möchten wir im Folgenden die wichtigsten Fragen zu unserer IT-Compliance klären.

Welche Daten werden aufgrund der Consent Management Plattform verarbeitet bzw. gespeichert?

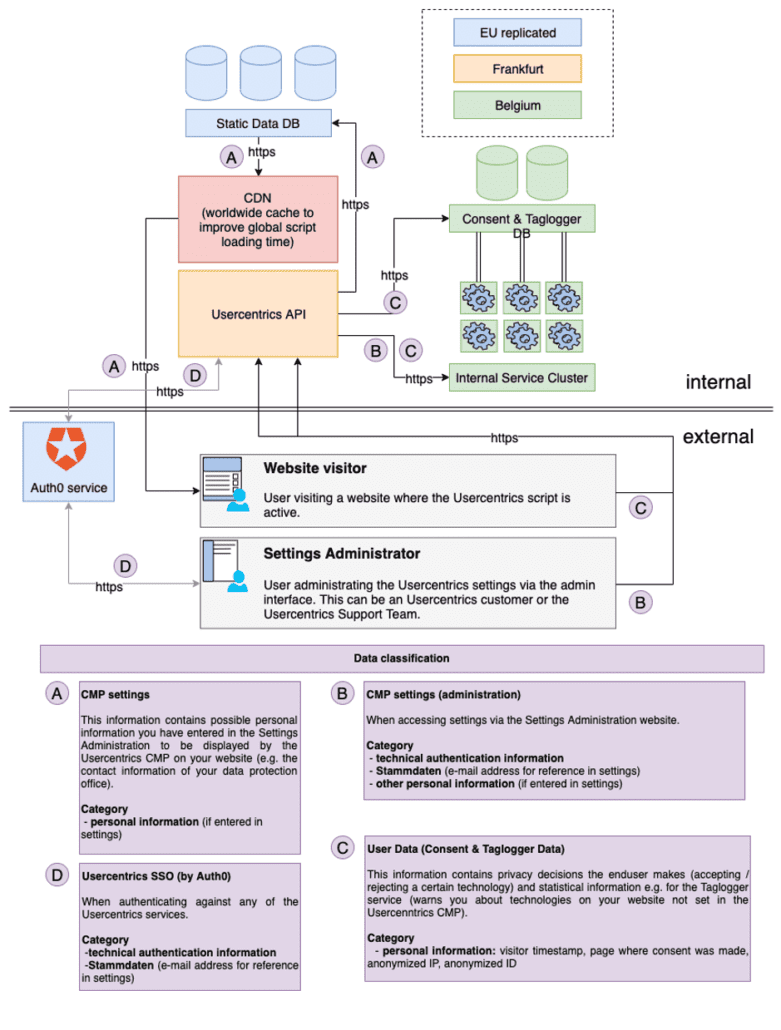

Wir verarbeiten zwei Arten von Daten:

- Kundendaten = Settings- und Login Daten

- User Daten = Consent Daten (Consent ID, Consent Nummer, Uhrzeit des Consents, Art des Consents (implizit oder explizit), Opt-in oder Opt-out, Banner-Sprache, Kunden-Setting, Kunden-Setting-Version, Template sowie Template-Version) und Device Daten (HTTP Agent, HTTP Referrer und die Device ID)

Wer ist Eigentümer der Daten?

Eigentümer der Daten ist immer der Kunde als Auftraggeber (Data Controller). Für die Verarbeitung nach Weisung des Kunden, wird stets ein Auftragsverarbeitungsvertrag mit Usercentrics (Data processor) abgeschlossen.

Werden von Usercentrics Subunternehmer für die Verarbeitung der Daten eingesetzt?

Zum Zweck des Hostings nutzt Usercentrics die Cloud Server-Dienste von Google. (Google, Alphabet Inc., 1600 Amphitheatre Parkway,Mountain View, CA 94043, United States bzw. Google Ireland Ltd., Gordon House, Barrow Street, Dublin 4, Irland für Nutzer aus dem EWR und der Schweiz).

Wo findet die Verarbeitung der Daten statt?

Die Verarbeitung und Speicherung der Kunden- und Consentdaten finden in der Google Cloud statt. Die Verarbeitungsinstanzen sind dabei in Frankfurt und die Speicherinstanzen in Belgien. Dies schließt auch die Backups der Daten ein, die ebenfalls in der Google Cloud und innerhalb der EU liegen.

Wie bekommt der Kunde die Daten zurück?

Auf Wunsch des Kunden kann ein Datenexport veranlasst werden. Zu diesem Zweck werden die Daten auf Google Buckets (Google Cloud Storage) exportiert. Nach Verifizierung der zugriffsberechtigten Personen wird speziell für den Download dieser Daten ein Link generiert.

Wann werden die Daten gelöscht?

Daten werden nach einer Speicherfrist von 12 Monate (aktueller Stand) gelöscht. Unabhängig davon kann ein Kunde die Löschung der hinterlegten Daten beantragen. Verschlüsselte Sicherheitskopien in Backups bleiben davon jedoch unberührt, um die Datenintegrität nicht zu gefährden.

Wer hat Zugriff auf die Lösung/die Daten? Durch welche Maßnahmen ist der Zugriff abgesichert?

Der Zugriff auf Kundendaten wird durch den Kunden selbst verwaltet. Darüber hinaus erhält ein geschlossener Benutzerkreis von Usercentrics administrativen Zugriff, um z.B. bei Support-Anfragen unterstützend tätig werden zu können.

Wie erfolgt die Authentifizierung bei der Anmeldung an der Cloud-Lösung für den Kunden?

Die Authentifizierung erfolgt grundsätzlich über Nutzername und Passwort. Eine zusätzliche Zwei-Faktor-Authentifizierung kann auf Kundenwunsch entwickelt werden. Für die Login-Authentifizierung gibt es zwei Varianten: Ein Federated Login via Google oder über den Authentifizierungsdienst Auth0.

Wie erfolgt die Übertragung der Daten und welche Verschlüsselungsverfahren werden dafür verwendet?

Die Datenübertragung erfolgt mittels HTTPS-Verschlüsselung (TLS 1.3). Daten im Ruhezustand werden mittels AES256 verschlüsselt, wobei unterschiedliche Schlüssel für die jeweiligen Datenpakete verwendet werden.

Gibt es eine übersichtliche System- und Komponentendarstellung zum besseren Verständnis der Lösung?

Wie werden Daten von verschiedenen Kunden voneinander getrennt?

Daten von verschiedenen Kunden werden in den Datenbanken logisch anhand der Kundenspezifischen Settings ID voneinander getrennt. Daten verschiedener Kategorien werden in verschiedenen Datenbanken mit individuellen Zugriffsrollen gespeichert .

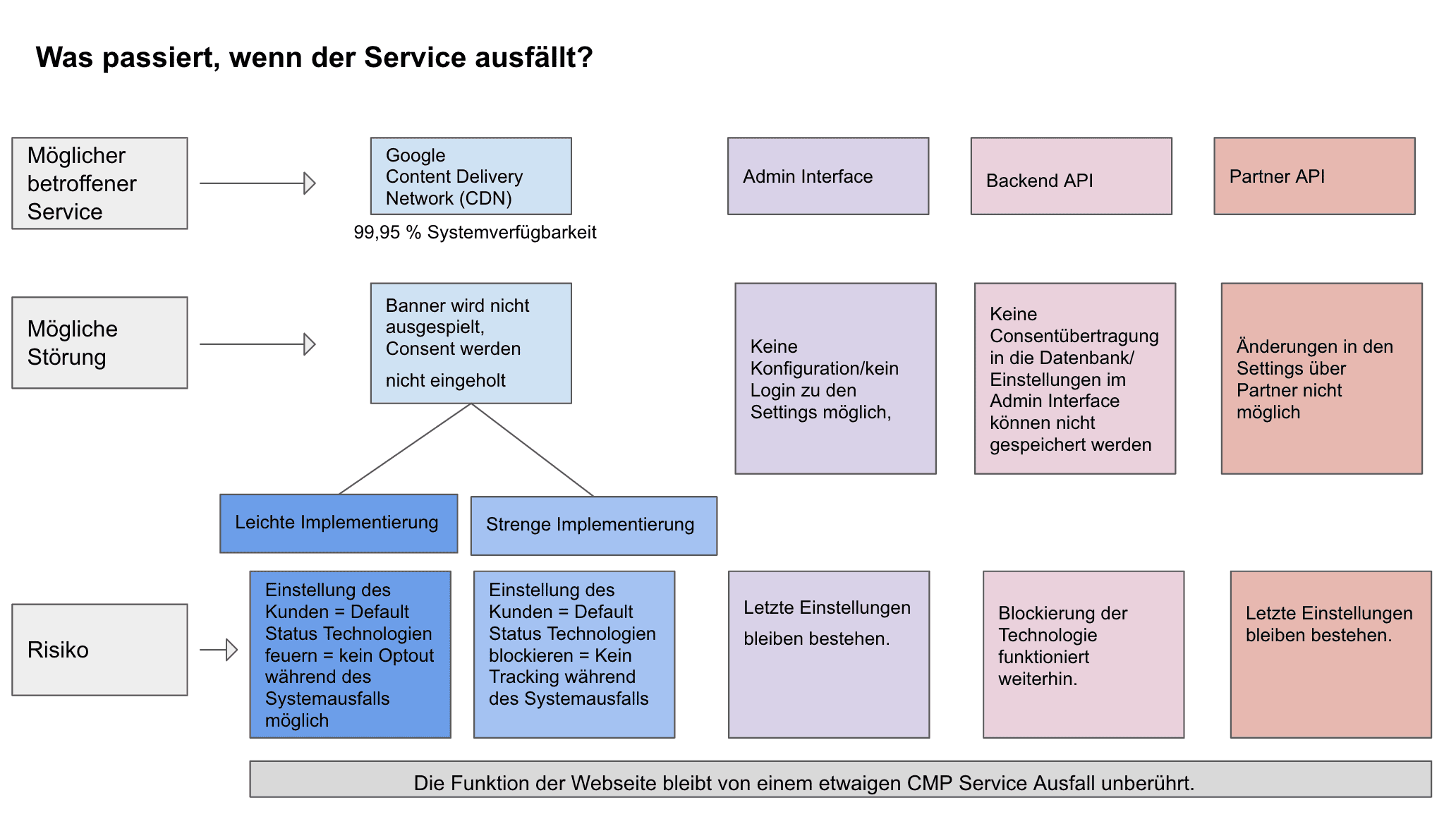

Was passiert, wenn der Service ausfällt?

Im Falle einer Störung greifen mehrstufige Automatismen, welche die Funktionsfähigkeit des Systems wiederherstellen. Sollten diese Mechanismen fehlschlagen, so wird eine Alarmmitteilung an die nächste Eskalationsstufe weitergeleitet, welche weitere Maßnahmen koordiniert.

Da die Usercentrics CMP über verschiedene Services läuft, ist – je nach Art des Systemausfalls – mit unterschiedlichen Konsequenzen zu rechnen. Zur besseren Visualisierung, haben wir ihnen die möglichen Szenarien skizziert: